O Ransomware HavanaCrypt foi mais um que apareceu em julho. Ele se disfarça como um aplicativo legítimo do Google Software e usa um endereço IP pertencente a um serviço de hospedagem da Microsoft como seu servidor C2 para evitar a detecção. Outro ataque foi o de um Ransomware que usa o método de dupla extorsão: rouba os dados confidenciais, os criptografa e libera uma nota de resgate com um endereço de bate-papo no Browser Tor, o mais utilizado para acessar a DeepWeb (e, portanto, a DarkWeb). Já o Ransomware H0lyGh0st, embora atue desde 2021, o grupo agora contra-ataca com uma variante desse malware mais persistente e melhorada, o BTLC.exe.

“Sem resiliência cibernética, empresas, entidades do governo e outras organizações estão fadadas a se tornarem as próximas vítimas de ransomware e de inúmeros outros ciberataques, como temos visto em todo o mundo”, alerta Tom Camargo, VP da CLM, distribuidor latino-americano de valor agregado com foco em segurança da informação, proteção de dados, infraestrutura para data centers e cloud.

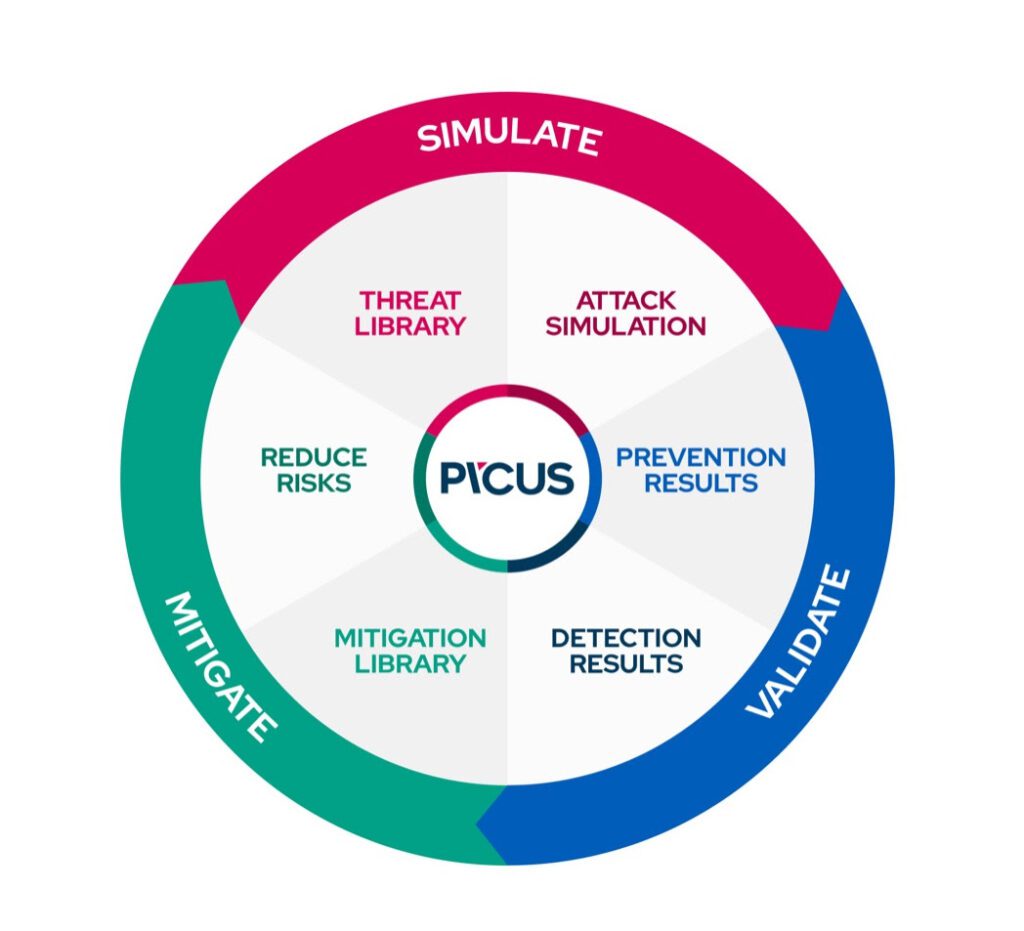

Para o executivo da CLM, que distribui a tecnologia da Picus na América Latina, neste cenário extremamente dinâmico e marcado pelo surgimento de novos grupos de cibercriminosos, agindo com novas formas de ataque, a agilidade na resposta se mostra cada vez mais essencial para evitar o sequestro de dados e outros males causados por um número crescente de ameaças virtuais. “O suporte de tecnologias que simulam rapidamente a periculosidade permite testar a eficácia dos controles de segurança. O Picus Labs incluiu simulações dos diversos ataques registrados em julho na Picus Threat Library, atualizando em tempo real a plataforma Picus Complete Security Control Validation”.

Veja os detalhes dos cinco principais ataques neste período, abaixo:

1. Ransomware Maui

A Agência de Segurança Cibernética e Infraestrutura (CISA), o Departamento do Tesouro dos EUA e o Federal Bureau of Investigation (FBI) divulgaram um comunicado conjunto, em 06 de julho, sobre um agente de ameaças virtuais, baseado na Coreia do Norte que usava, o ransomware Maui. Grupos afiliados a este ransomware são conhecidos principalmente por infligir ataques de ransomware, ao que parece, patrocinados pelo governo Norte Coreano em setores de saúde. O Maui emprega um único método de extorsão, portanto, não exfiltra dados ou remove backups do sistema.

O curioso é que ele não emprega técnica de movimento lateral (quando o invasor se espalha de um ponto ou conta não confidencial para o restante da rede) e não envia nota instruindo suas vítimas a pagar o resgate. No entanto, o Maui utiliza um método de criptografia híbrido combinando AES, criptografia RSA e codificação XOR para aumentar o impacto. Enquanto o algoritmo RSA gera um novo par de chaves pública-privada, o algoritmo AES criptografa cada arquivo no modo CBC. Depois que cada arquivo é criptografado com uma chave secreta exclusiva, essas chaves secretas são criptografadas com a chave pública que é gerada logo no início do ataque.

A Picus Threat Library incluiu as seguintes ameaças para o ransomware Maui: Maui Ransomware Download Threat (Network Infiltration) – ID 56700 e Maui Ransomware Email Threat (Email Infiltration (Phishing)) – ID 64940

2. Green Stone Malware Dropper

No fim de julho, muitas empresas iranianas receberam um documento Office Open XML contendo uma macro maliciosa, cujas funções descompactam e rodam um executável em um diretório temporário, o que é uma prática comum empregada nos ciberataques para evitar a detecção. Análises posteriores mostraram que o executável possui recursos de espionagem cibernética. Ele coleta informações sobre o sistema operacional, faz capturas de tela e envia os dados coletados para um servidor remoto.

A análise desse malware aponta para uma técnica incomum de troca de comandos usando um bot do Telegram. Essa técnica evita comunicações desnecessárias com um servidor remoto e oculta o servidor C2.

“Como muitos grupos que usam APT (advanced persistent threat) preferem incorporar conteúdos maliciosos em um documento que parece inofensivo, as empresas precisam saber das possíveis ameaças provenientes de e-mails e avaliar a eficácia da sua proteção XDR contra Spam, Phishing e diversos malwares, como o Green Stone Malware Dropper”, recomenda Camargo.

A Picus Threat Library inclui as seguintes ameaças para o dropper de malware Green Stone: Green Stone Malware Dropper Email Threat (Email Infiltration (Phishing)) – ID 69096 e Green Stone Malware Dropper Download Threat (Network Infiltration) – ID 70452

3. O Ransomware HavanaCrypt

O ano de 2022 foi marcado pela distribuição de malware disfarçado em programas legítimos e atualizações de software, como as do Windows 10, Google Chrome e Microsoft Exchange. Este mês, uma nova família de malwares, o HavanaCrypt, foi encontrada em estado nativo. Este malware se disfarça de aplicativo legítimo do Google Software e usa um endereço IP pertencente a um serviço de hospedagem na Microsoft Azure, que é o servidor C2, para parecer legitimo. Análises posteriores mostraram que o malware usa a função QueueUserWorkItem para implementar um leque de ameaças para seus outros payloads e um método de namespace .NET System.Threading, que permite uma sequência de métodos de execução. O HavanaCrypt usa os módulos KeePass Password Safe, um gerenciador de senhas de código aberto, durante o processo de criptografia de arquivos.

Este malware é um aplicativo compilado em .NET e protege seu código em um assembly .NET usando o Obfuscar, um ofuscador .NET de código aberto.

O malware HavanaCrypt foi projetado para ter várias técnicas antivirtualização para evitar a análise dinâmica no caso de ser executado em uma máquina virtual. Ele ainda verifica os serviços usados principalmente por máquinas virtuais, como VMware Tools, VMTools e mouse wm. Para analisar esse malware, os pesquisadores usaram ferramentas de desofuscação como DeObfuscar e de4dot.

Constatou-se que os diretórios do Browser Tor estão entre os alvos que o HavanaCrypt evita criptografar. Os atacantes podem ter planejado manter a comunicação com suas vítimas pelo navegador Tor. Outra coisa estranha que chama a atenção é que os criminosos não enviam notas de resgate. “Com isso em mente, os pesquisadores acham que o HavanaCrypt ainda está em processo de desenvolvimento. No entanto, é importante que as organizações testem seu sistema contra essa nova família de malware”, avisa o CEO da CLM.

A Picus Threat Library inclui as seguintes ameaças para o HavanaCrypt: HavanaCrypt Ransomware Email Threat (Email Infiltration (Phishing)) – ID 24728 e HavanaCrypt Ransomware Download Threat (Network Infiltration) – ID 91290

4. Ransomware Lilith

Um ransomware baseado no console C/C++ chamado Lilith foi descoberto em seu estado nativo. Esse malware foi projetado para a arquitetura Windows x64 e, como muitas outras operações de ransomware, o Lilith usa o método de dupla extorsão: rouba os dados confidenciais, os criptografa e envia uma nota de resgate fornecendo um endereço de bate-papo no navegador Tor no sistema de destino.

A análise mostra que o malware Lilith não criptografa todos os tipos de arquivos no sistema de destino. Por exemplo, EXE, DLL, SYS e Arquivos de Programas, navegadores da Web e Pastas da Lixeira são excluídos do processo de criptografia. Além desses arquivos, um arquivo estranho encontrado no sistema da vítima chama a atenção: ecdh_pub_k.bin. Esse arquivo também é excluído do processo de criptografia e armazena a chave pública local das infecções por ransomware BABUK, indicando que essas duas famílias de malware podem estar vinculadas de alguma forma.

O malware executa a criptografia usando uma API criptográfica do Windows e a função CryptGenRandom do Windows para gerar uma chave aleatória. Embora os pesquisadores digam que a nova família Lilith não apresenta nenhuma novidade, é um dos mais recentes que as organizações precisam testar seus sistemas.

A Picus Threat Library inclui as seguintes ameaças para o ransomware Lilith: Lilith Ransomware Email Threat (Email Infiltration (Phishing)) Lilith Ransomware Download Threat (Network Infiltration) – ID 35395 e Lilith Ransomware Download Threat (Network Infiltration) – ID 94407

5. Ransomware H0lyGh0st

O H0lyGh0st é um grupo de ameaças de extorsão cibernética da Coreia do Norte conhecido por desenvolver payloads de malware e perpetrar ataques de ransomware desde junho de 2021. Em 2018, eles lançaram muitos ataques bem-sucedidos contra empresas de pequeno e médio porte, como bancos, fabricantes, escolas e de eventos e companhias de planejamento de reuniões em todo o mundo.

Embora o H0lyGh0st esteja atuante desde 2021 e rastreado pelo MSTIC (Microsoft Threat Intelligence Center) na época, o grupo agora contra-ataca com uma variante de malware mais persistente e melhorada: BTLC.exe.

A Picus Threat Library inclui as seguintes ameaças para o ransomware H0lyGh0st: H0lyGh0st Ransomware Malware Download Threat (Network Infiltration) – ID 20076; H0lyGh0st Ransomware Malware Email Threat (Email Infiltration (Phishing)) – ID 41450; DEV-0530 Threat Group Campaign Malware Download Threat (Network Infiltration) – ID 97451 e DEV-0530 Threat Group Campaign Malware Email Threat (Email Infiltration (Phishing)) – ID 75946

Sobre a CLM

CLM é um distribuidor latino-americano, de valor agregado, com foco em segurança da informação, proteção de dados, infraestrutura para data centers e cloud. A empresa recebeu recentemente três prêmios: o de melhor distribuidor da América Latina pela Nutanix, prêmio conquistado pela qualidade e agilidade nos serviços prestados aos canais; o prêmio Lenovo/Intel Best Growth LA Partner oferecido à empresa que mais se destacou pelo crescimento das vendas; e o Infor Channel Distribution Excellence, uma conquista que se deve ao compromisso da CLM com a excelência e busca incansável de fornecer as melhores soluções e serviços aos parceiros de negócios.

Com sede em São Paulo, a empresa possui coligadas nos EUA, Colômbia, Peru e Chile. Com extensa rede de VARs na América Latina e enorme experiência no mercado, a CLM está constantemente em busca de soluções inovadoras e disruptivas para fornecer cada vez mais valor para seus canais e seus clientes. www.CLM.international

Sobre a Picus Security

Fundada em 2013 por veteranos em segurança cibernética com formação acadêmica e ampla experiência prática, a Picus Security foi pioneira na tecnologia de simulação de violação e ataque (BAS – Breach and Attack Simulation), ajudando as empresas a melhorarem sua resiliência cibernética desde então. A empresa é reconhecida pela Frost & Sullivan como um dos fornecedores mais inovadores no mercado de BAX, além de ser a empresa de BAS mais bem avaliada pelo Gartner Peer Insights. www.PicusSecurity.com

fonte: MakingNews

Direto Notícias Imparcial, Transparente e Direto!

Direto Notícias Imparcial, Transparente e Direto!